Le risque Cyber est en ce moment au cœur de l’actualité réglementaire en assurance : après le rapport de la Direction du Trésor de septembre 2022, qui donnait des bonnes pratiques en matière de rédaction des contrats d’assurance, l’EIOPA a publié des orientations reprenant les pratiques de souscription et de gestion appropriées des risques cyber.

Ces dernières semaines, c’est l’Assemblée nationale qui, au sein de la loi LOPMI, a ajouté un volet permettant l’assurabilité du risque de cyber rançon, sous réserve d’un dépôt de plainte dans les 48h. La loi, dans son format actuel, ne concerne sur ce volet que les entreprises.

Le risque Cyber est défini par les pouvoirs publics comme le risque d’atteinte à des systèmes informatiques réalisée dans un but malveillant. Quatre types d’attaques aux conséquences diverses peuvent affecter directement ou indirectement les particuliers, les administrations ou les entreprises :

- Cybercriminalité : attaques visant à obtenir des informations personnelles qui sont ensuite exploitées ou revendues ;

- Atteintes à l’image : déstabilisation d’entreprises ou d’administrations ;

- Espionnage : attaques discrètes contre des entreprises ou des administrations à des fins économiques ou scientifiques ;

- Sabotage : attaques de systèmes informatiques en vue de les rendre inopérants, en intégralité ou partiellement.

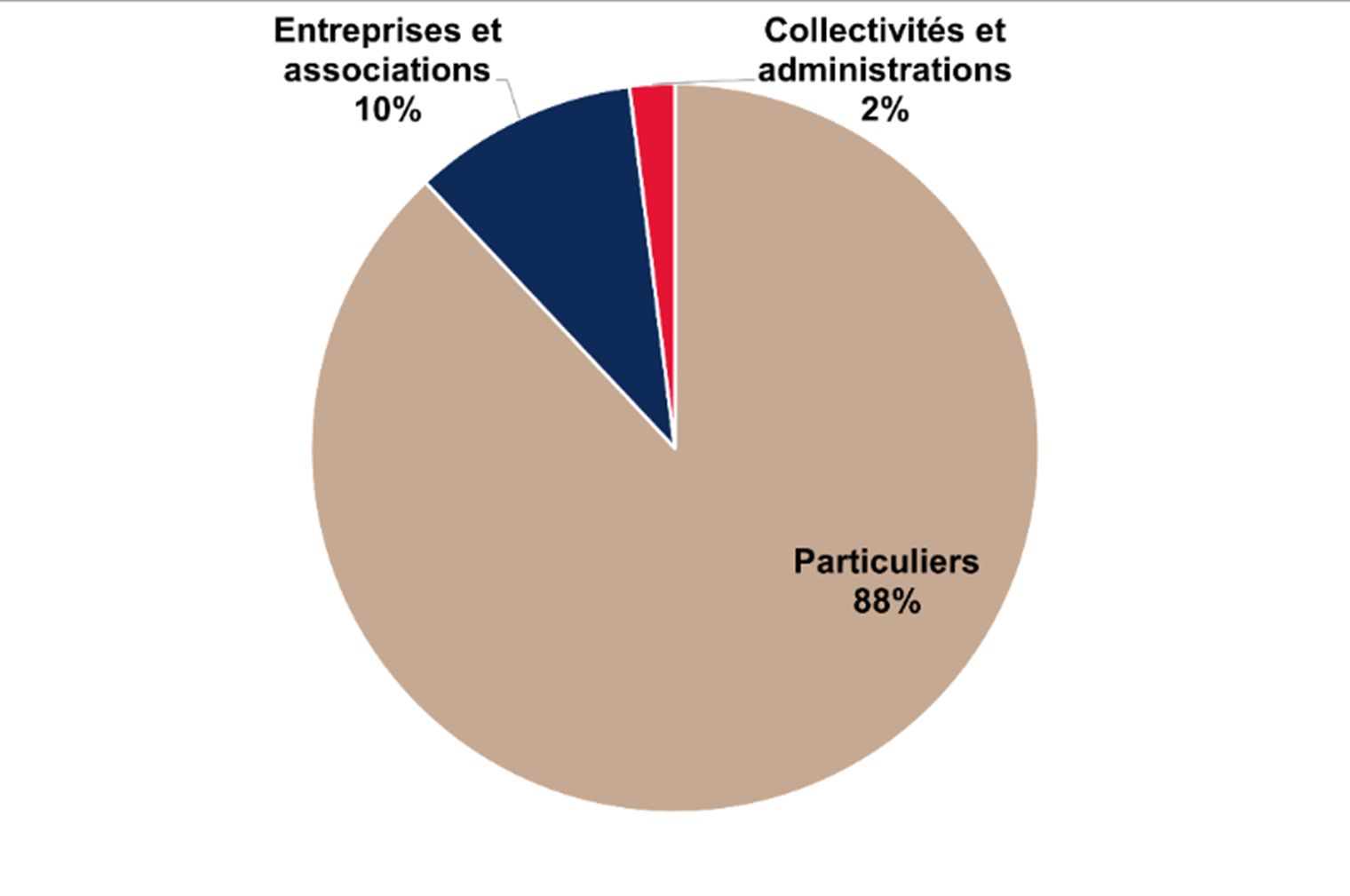

Ce risque est considéré pour l’heure comme touchant principalement les entreprises. Cependant, plus de 80% des recherches d’assistance (sur le site gouvernemental Cybermalveillance.gouv.fr) à la suite d’une attaque cyber sont effectuées par des particuliers, suivis ensuite par les entreprises et les associations et enfin les collectivités et administrations. Ce taux est toutefois à nuancer : ainsi, rapporté à la proportion de ces populations, pour 1 particulier assisté en 2021, le site a assisté 1 entreprise et 35 collectivités.

SOURCE : Cybermalveillance.gouv.fr

Sur le marché français de l’assurance, quelques produits ont fait leur apparition. Mais la profession se heurte à la problématique du modèle à utiliser.

Une approche originale de tarification : le système proie-prédateur

Cette méthode repose sur une analyse faite peu après la première guerre mondiale, où le mathématicien Vito Volterra a consulté un biologiste (Umberto D’Ancona ) qui analysa le phénomène suivant :

L’arrêt de la pêche provoqué par le conflit a eu pour conséquence, non pas une augmentation équivalente des poissons (proies) et des requins (prédateurs), mais seulement une augmentation des prédateurs. Puis, à la reprise de l’activité (avec la fin de la guerre), cette tendance s’est inversée.

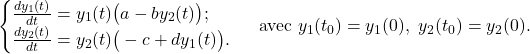

Vito Volterra propose donc le modèle suivant :

(1)

L’idée du modèle est que les prédateurs prospèrent dès lors que les proies sont nombreuses, mais épuisent leurs ressources et finissent donc par décroître, laissant alors un répit aux proies dont la population peut à nouveau augmenter, la dynamique se poursuivant en cycle croissance puis déclin.

Appliqué à notre cas, les prédateurs sont les attaques cyber et les proies un niveau d’exposition au risque cyber. Nous chercherions donc à exprimer les dynamiques suivantes :

- Un indice d’exposition au risque, supposé croître dans le temps tant que les cibles ne se rendent pas compte du niveau de menace cyber qu’elles encourent (

). Lorsque les cibles ont repéré leur niveau de risque (en partie à cause des attaques), elles mettent en place des mesures diminuant le risque (

). Lorsque les cibles ont repéré leur niveau de risque (en partie à cause des attaques), elles mettent en place des mesures diminuant le risque ( ) ;

) ; - le nombre de sinistres, quant à lui, augmente quand le niveau d’exposition augmente, puis diminue au fil du temps à cause des mesures qui sont mises en place à la fois par la législation mais également par les cibles en général (

). Néanmoins, lorsque les cibles agissent sur l’indice d’exposition en utilisant des mesures de sécurité afin de baisser ce dernier, la vigilance finit par diminuer, et de nouveaux types d’attaques peuvent survenir, engendrant alors une nouvelle hausse d’exposition puis de sinistralité (

). Néanmoins, lorsque les cibles agissent sur l’indice d’exposition en utilisant des mesures de sécurité afin de baisser ce dernier, la vigilance finit par diminuer, et de nouveaux types d’attaques peuvent survenir, engendrant alors une nouvelle hausse d’exposition puis de sinistralité ( ).

).

Notons cependant que, comme toute modélisation, le modèle proie-prédateur ne fait pas l’économie d’hypothèses simplificatrices. Les principales hypothèses retenues dans nos travaux ici sont :

- les cybercriminels sont supposés travailler ensemble et ne jamais rentrer en conflit ;

- l’indice d’exposition au risque des entreprises est supposé exclusivement construit à partir du nombre de sinistres cyber ;

- la saisonnalité ne change pas au cours du temps (les paramètres a, b, c, d ne varient pas au cours du temps). Certaines adaptations au modèle initial permettent néanmoins de prendre en compte une tendance à long terme.

Conclusion

Le risque cyber est un risque émergent. Ses contours restent flous, notamment du fait de l’absence de régulation précise et d’étude exhaustive sur le sujet. Pour autant, des premiers produits d’assurance, aussi bien pour couvrir le risque des particuliers que le risque des entreprises, ont été lancés. Les assureurs qui ont pris les devants sur ce produit disposeront ainsi à terme de bases de données plus complètes qui leurs permettront de basculer leurs tarifications vers des modèles plus fins. On s’attend en effet pour le marché français a une forte hausse, à l’image du marché américain qui est passé de 0,5 milliard de dollars en 2015 à 3 milliards en 2018.